INTEGRAZIONI

Lucy ha intrapreso un percorso di integrazione con altri prodotti e soluzioni di terze parti per aumentare il grado di interoperabilità. Scopri di seguito tutte le piattaforme ed i servizi integrati con la nostra piattaforma.

Lucy ha intrapreso un percorso di integrazione con altri prodotti e soluzioni di terze parti per aumentare il grado di interoperabilità. Scopri di seguito tutte le piattaforme ed i servizi integrati con la nostra piattaforma.

Lucy mette a disposizione dell’applicativo Jiano CybeRisk Vision le informazioni di Threat Intelligence recuperabili tramite un connettore che abilita la soluzione di Adaptive and Risk Based Authentication.

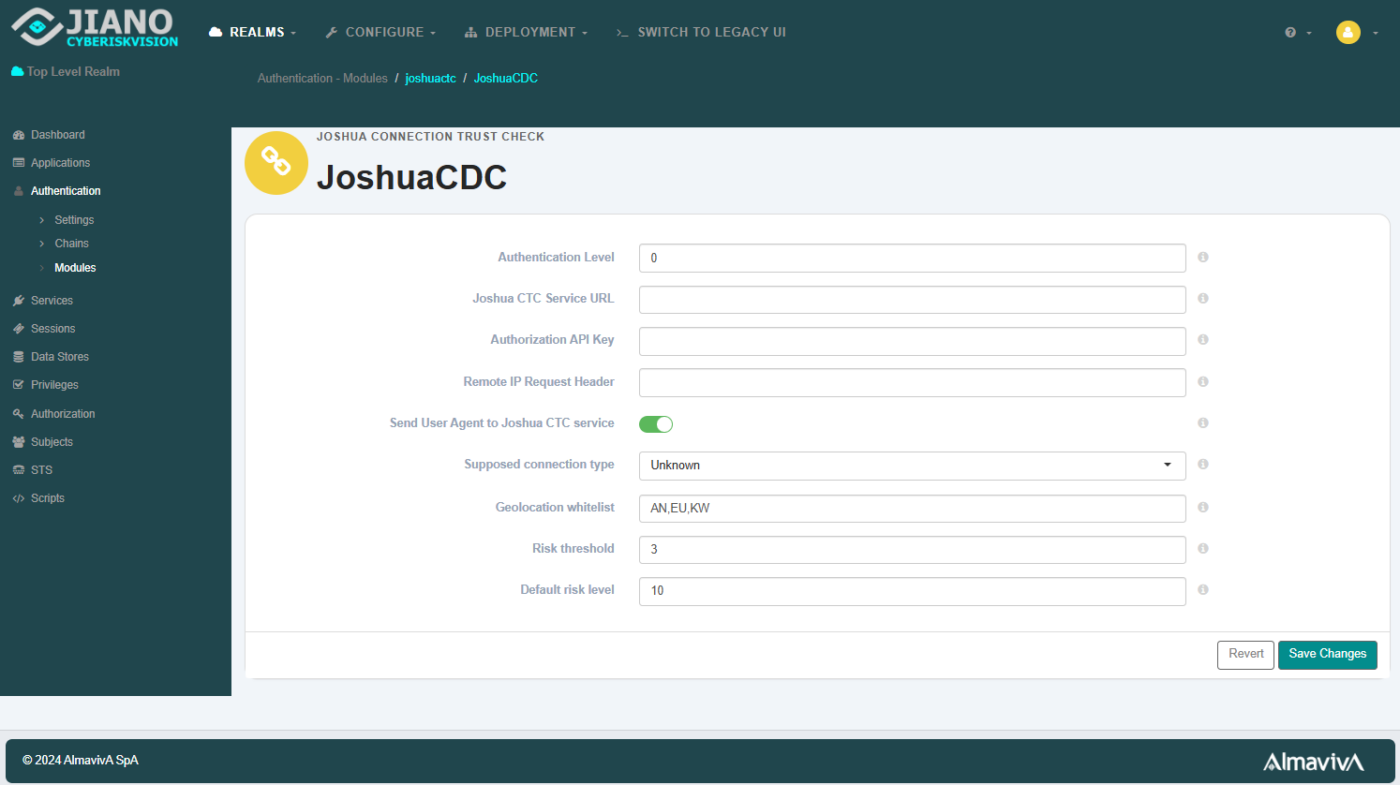

L’integrazione con Lucy permette di introdurre nello IAM Jiano articolate logiche di autenticazione basata sul rischio, valutando il livello di sicurezza della connessione e del browser dell’utente che accede per applicare le necessarie contromisure. Contestualmente all’integrazione è disponibile il modulo di configurazione “Lucy CTC” nell’interfaccia di amministrazione di Jiano che consente di gestire le impostazioni dell’integrazione.

La soluzione è stata realizzata per essere integrabile agevolmente anche con altri sistemi di Cyber Threat Intelligence.

Il connettore specifico di Jiano è stato denominato Lucy Connection Trust Check e può essere inserito in qualsiasi catena di autenticazione e consente ai Clienti di personalizzare la soglia di rischio per cui negare gli accessi.

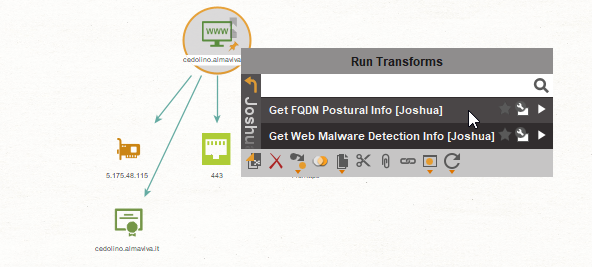

Maltego è lo strumento internazionale di riferimento per gli analisti di Threat Intelligence. Supporta gli analisti ad eseguire analisi di dati di Intelligence e Forensi tramite collegamenti grafici, data mining e raccolta di informazioni in tempo reale. Elemento distintivo è una rappresentazione delle informazioni su grafico basato su nodi interattivi che rendono facilmente identificabili modelli e relazioni dei dati.

Lucy ha sviluppato un set di Trasform, cioè un sistema integrato con Maltego per consente agli analisti di Threat Intelligence di arricchire le proprie analisi su Maltego con i dati resi disponibili da Lucy.

Per utilizzare la Trasform di Lucy, è necessario configurare un Internal Hub Item su Maltego.

Terminata la configurazione su Maltego, sarà disponibile la Transform custom, connessa con Lucy. Per poter eseguire le richieste su Maltego, è necessario utilizzare la chiave API, anch’essa presente nei Settings di Lucy.

Terminata la configurazione saranno disponibili per gli analisti diversi Transform per ottenere le seguenti informazioni attingendo ai dati appartenenti al proprio Tenant su Lucy:

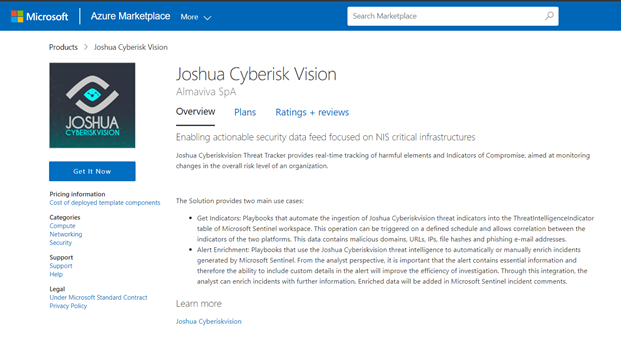

Microsoft Sentinel è una soluzione scalabile cloud-native per la gestione di informazioni ed eventi di sicurezza (SIEM, Security Orchestration, Automation, and Response). Microsoft Sentinel offre un servizio di aggregazione per analisi di sicurezza e intelligence, offrendo in un’unica soluzione il rilevamento degli attacchi, la visibilità dei pericoli, la ricerca proattiva e la risposta alle minacce.

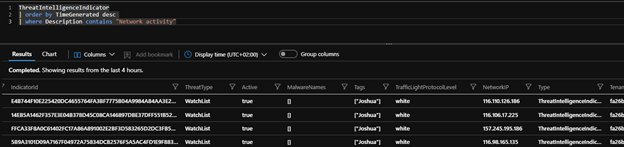

Lucy offre tramite Sentinel un servizio di IoC feed che espone gli indicatori di compromissione delle campagne malevole che sono stati ottenuti tramite logiche di cyber threat intelligence.

Dal servizio è possibile ricavare informazioni necessarie ad istruire e configurare firewall ed altri apparati di sicurezza, per poter arricchire liste di blocco degli IP, riconoscere gli hash dei virus, aggiornare liste di spam, aggiungere regole yara per determinare se un file sia malevolo ed altri utilizzi personalizzati. Il feed di Lucy invia a Sentinel informazioni relative a: IP, URL, Domini, Hash di file e indirizzi e-mail.

Lucy permette di importare con cadenza periodica tutti gli indicatori di compromissione all’interno di Sentinel per poterli correlare con le altre info a disposizione sulla piattaforma. Inoltre, è possibile utilizzare strumenti di ricerca che recuperano in modo automatizzato informazioni aggiuntive nella base dati di Lucy per arricchire eventi e rilevazioni generate da Sentinel.

Il servizio viene erogato tramite una Solution di Microsoft Sentinel, installabile e configurabile direttamente dal marketplace presente in Sentinel. La Solution è denominata “Lucy Cyberiskvision” e si compone di vari Playbook Sentinel che eseguono le attività di import dei dati a cadenza periodica. In aggiunta sono disponibili altri Playbook dedicati all’arricchimento di incidenti di sicurezza ed eventi mediante una ricerca di informazioni nella piattaforma Lucy in tempo reale.

In dettaglio, i playbook disponibili sono:

✓ Lucy-Indicators-Processor-IP: Esegue l’import degli IOC relativi ad IP che sono coinvolti in attacchi o altre attività malevole.

✓ Lucy-Indicators-Processor-URL: Esegue l’import degli IOC relativi agli URL che costituiscono una minaccia per la navigazione web (phishing, diffusione di virus, etc).

✓ Lucy-Indicators-Processor-DOMAIN: Esegue l’import degli IOC relativi ai domini che costituiscono una minaccia per la navigazione web (phishing, diffusione di virus, etc).

✓ Lucy-Indicators-Processor-FILE: Esegue l’import degli IOC relativi agli hash di file malevoli e virus.

✓ Lucy-Indicators-Processor-EMAIL: Esegue l’import degli IOC relativi ad indirizzi e-mail che distribuiscono contenuti malevoli ed eseguono attività di phishing o spam.

✓ Lucy-Intel-Enrichment-IP: Permette di ricercare nella base dati Lucy un singolo IP di cui si vuole eseguire un’analisi per ottenere informazioni aggiuntive su eventuali attività malevole in cui è stato coinvolto.

✓ Lucy-Intel-Enrichment-URL: Permette di ricercare nella base dati Lucy un singolo URL/Dominio di cui si vuole eseguire un’analisi per ottenere informazioni aggiuntive su eventuali attività malevole in cui è stato coinvolto.

✓ Lucy-Intel-Enrichment-FILE: Permette di ricercare nella base dati Lucy un singolo hash di file di cui si vuole eseguire un’analisi per ottenere informazioni aggiuntive su eventuali attività malevole in cui è stato coinvolto.

I playbook “Lucy Indicators” possono essere schedulati in modo personalizzato per recuperare a cadenza periodica i dati più aggiornati. I playbook “Lucy Intel Enrichment” possono essere utilizzati da Microsoft Sentinel per arricchire in modo automatico le informazioni di un evento che è stato rilevato dal sistema.

In fase di installazione della Solution, il sistema richiederà un token di accesso per interfacciarsi alle API di Lucy. Tale token è generabile all’interno delle impostazioni di Lucy, recandosi su “Impostazioni > Integrazioni”. A seconda delle esigenze è possibile concordare il numero di query disponibili mensilmente per il recupero delle informazioni.