Contesto

Nell’ambito del monitoraggio degli aggiornamenti critici delle applicazioni è stata rilevata una discrepanza temporale tra i rilasci degli aggiornamenti di sicurezza da parte di Chromium e i browser basati su di esso, tra cui i prodotti Microsoft Edge e “Edge for Business”. Il browser Chromium può rapidamente rilasciare le patch per risolvere nuove vulnerabilità, mentre Edge e “Edge for Business” richiedono attività aggiuntive di adattamento e test per garantire la stabilità e la compatibilità con le specifiche funzionalità del browser. Questo processo aggiuntivo di controllo di qualità, sebbene importante per mantenere l’integrità del browser e assicurare un’esperienza utente corretta, può causare ritardi nella distribuzione delle patch di sicurezza, esponendo gli utenti a rischi di sicurezza per un periodo più lungo rispetto ad altri browser.

Il rischio cyber appare dunque maggiore per le aziende che utilizzano la soluzione “Edge for Business” come applicazione predefinita sui computer aziendali.

È importante mettere in risalto che questa problematica non riguarda solo la protezione dei dati personali degli utenti, ma coinvolge anche la sicurezza dei dati confidenziali delle organizzazioni.

L’evidenza è stata raccolta monitorando i tempi di rilascio degli aggiornamenti di sicurezza dei browser basati sul progetto open source Chromium, relativi alla vulnerabilità critica identificata come CVE-2024-4671.

Gli utenti Edge e la popolazione aziendale dotata di “Edge for Business” hanno ottenuto la disponibilità della patch di sicurezza il giorno successivo agli utenti Chromium.

Il ritardo nel rilascio degli aggiornamenti per il browser, da parte di Microsoft, non è un evento isolato; ad esempio, in data odierna (14/5/2024) è stata rilevata e corretta in Chromium e Google Chrome la CVE-2024-4761, una vulnerabilità a rischio elevato sfruttata attivamente dagli attaccanti, tuttavia, Microsoft ha pubblicato avvisi circa la consapevolezza della vulnerabilità, ma non ha rilasciato la patch.

Dettaglio Tecnico

La vulnerabilità critica identificata come CVE-2024-4671 consente ad un attaccante remoto non autenticato di eseguire codice arbitrario sul sistema interessato, potenzialmente acquisendone il pieno controllo. Si tratta di una vulnerabilità di tipo "use after free" presente nel componente "Visuals" del browser, il componente che si occupa della visualizzazione dei contenuti nel browser.

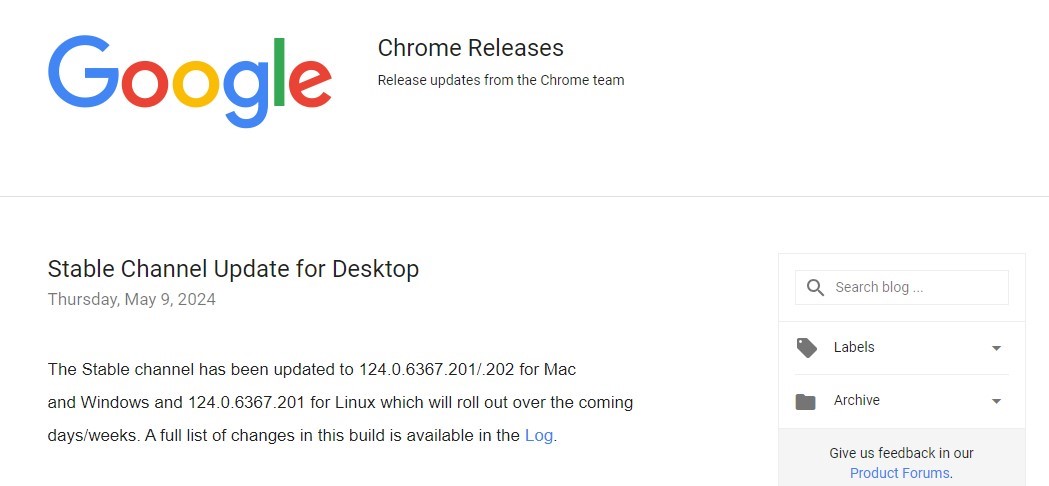

La vulnerabilità è stata corretta attraverso l’aggiornamento alla versione 124.0.6367.201 di Chromium, rilasciato il 9 maggio 2024. Tale aggiornamento è stato tempestivamente implementato da Google Chrome, il quale ha distribuito la patch come indicato nel bollettino di sicurezza dello stesso giorno.

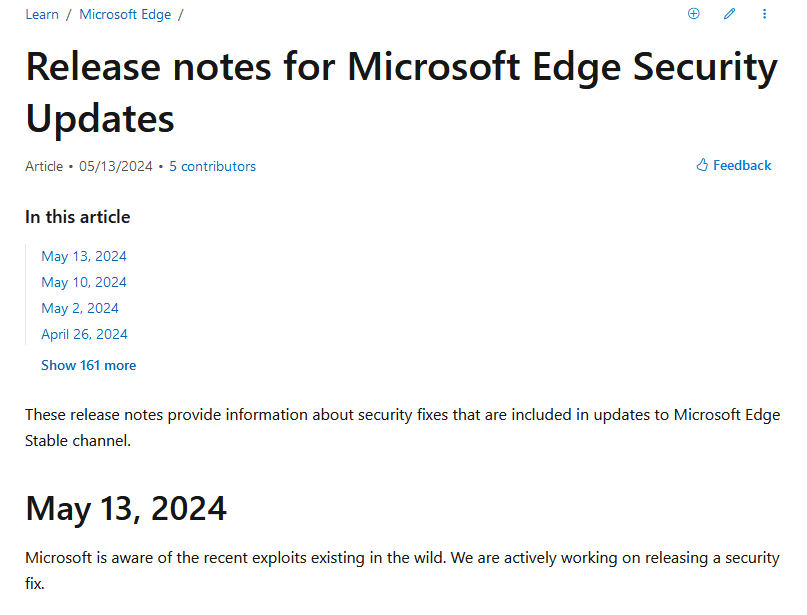

Tuttavia, al momento della scoperta della vulnerabilità e del rilascio dell’aggiornamento da parte di Chromium, Microsoft Edge, anch’esso basato su piattaforma Chromium, era a conoscenza del problema ma non aveva ancora distribuito un aggiornamento per correggerlo.

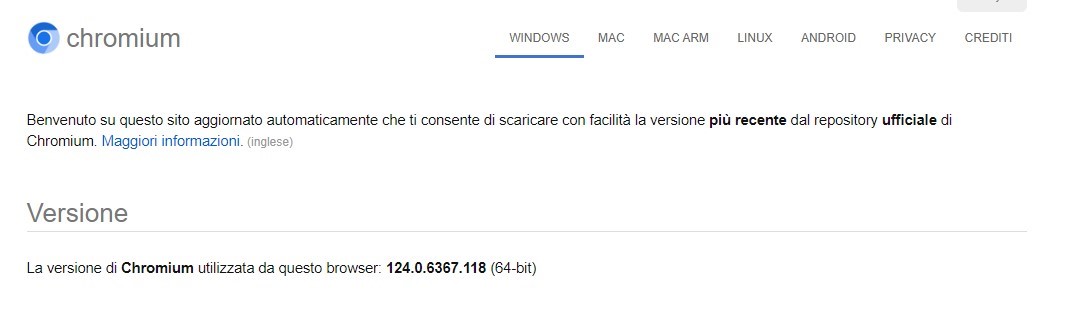

Di conseguenza, Microsoft Edge, anche nella versione “Microsoft Edge for Business”, continuava a utilizzare la versione vulnerabile 124.0.6367.118.

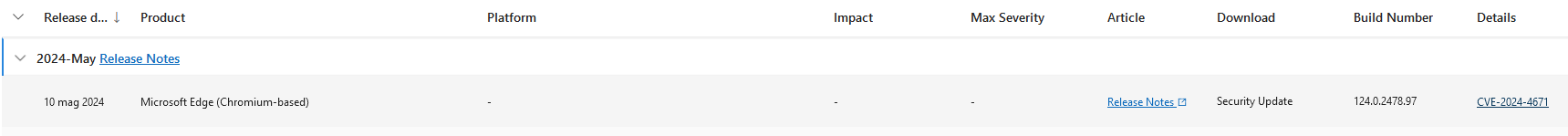

Per risolvere la vulnerabilità Microsoft Edge ha rilasciato un aggiornamento dopo oltre 24 ore, il 10 maggio 2024:

Questo ritardo nell’implementazione della patch ha creato una finestra di opportunità per potenziali attaccanti, esponendo gli utenti di Microsoft Edge al rischio di sfruttamento della vulnerabilità. Questa situazione avrebbe potuto compromettere la sicurezza e l’integrità delle reti, sia a livello privato che aziendale, rendendo evidente l’importanza di un processo di gestione degli aggiornamenti più tempestivo e coordinato per garantire la sicurezza informatica.

In data odierna è presente un ulteriore esempio di ritardo nel rilascio degli aggiornamenti da parte di Microsoft Edge per quanto riguarda la vulnerabilità nota con come CVE-2024-4761 che è stata risolta da Chrome con la versione 124.0.6367.207/.208 per Mac e Windows, e la versione 124.0.6367.207 per Linux. Mentre Edge dichiara sul suo sito che è solo a conoscenza della vulnerabilità e non ha ancora rilasciato nessun aggiornamento di sicurezza.

Rimedi

È consigliabile utilizzare browser in grado di ricevere aggiornamenti tempestivi al fine di mitigare eventuali vulnerabilità critiche appena identificate. In particolare, si suggerisce l’utilizzo di Google Chrome per i browser basati su Chromium, oppure di Mozilla Firefox per la sua celerità nel rilascio di aggiornamenti di sicurezza.